마쿠리쿠리

|

컴퓨터

|

조회 수 590

|

2016.03.29. 15:34

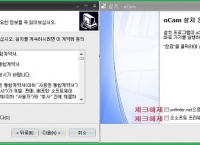

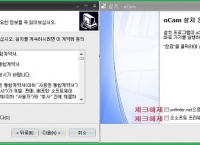

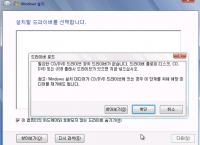

애플 미디어 이벤트를 가장한 악성코드 주의

1. 감염 경로 : http://www.entzcast.com/apple/appletv.htm (./apple/DaumPotenter.cab)

2. 감염 방법 : 다음 팟 Active X 인것처럼 가장하여 사용자로 하여금 설치 유도.

3. 악성코드명 : Daum Pot enter 또는 Daum Potenter

4. 증상 : 윈도우 시작 레지스트리에 rfmon.exe가 시작되도록 상주시킴.

5. 증상2 : rfmon.exe는 아직까지는 단순히 http://form1.entzcast.com/ 를 로드하여 빅팀의 개체수 파악 또는 특정 URL을 참조시킬 목적의 단순한 프로그램.

추후 백도어를 심을 가능성이 있으므로 주의해야함.

6. 대처 방법 :

1) 즉시 인터넷 익스플로러를 모두 닫고 Daum Potenter Active X를 제거, 아래의 관련파일을 수동으로 삭제

관련 파일 :

DaumPotenter.inf

DaumPotenter.ocx

rfmon.exe

2) 시작->실행->regedit->

HKEY_CURRENT_USERSOFTWAREMicrosoftWindowsCurrentVersionRun

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun

DaumPotenter 로 되어있거나 rfmon.exe 로 되어있는 곳을 삭제.

또는

"다음 클리너"나 시작프로그램을 볼 수 있는 프로그램을 사용하여 시작프로그램상에

DaumPotenter 나 rfmon.exe가 들어간 놈들을 숙청.

**위 파일들은 사제로 직접 제작된 프로그램 파일이기 때문에 백신에 안잡힙니다.**

-> 아까 저 사이트에서 Active X 둘 다 깔고 작업관리자에 rfmon.exe가 떠 있으면 감염된거니 삭제하시고 주의하세요.

(위에서 설치되는 ActiveX 2개중 한개는 진짜 다음팟이었고 다른 한개가 악성코드.)

-> 혹시 바이러스 신고 가능하신 분께선 언능 이 파일을 바이러스 신고하는곳에 좀 신고좀 해주세요 ㅎㅎ

( http://www.entzcast.com/apple/DaumPotenter.cab )

----------------------------------------------------------------------------------------------------------

출처는 클리앙입니다.

http://clien.career.co.kr/cs2/bbs/board.php?bo_table=park&wr_id=8341784

지금 아까봤을때 3천명넘었던거같은데...

낚이지마시고... 얼른 제거하시길바랍니다...

http://www.ustream.tv/channel/applelivekeynotes

http://www.puercaeli.com/

여기서보시면됩니다.

----------------------------------------------------------

http://www.engadget.com/2011/10/04/apples-lets-talk-iphone-keynote-liveblog/

영상중계는 없는거같네요... 라이브블로그가 제일 정확한거같습니다 현재

-

컴퓨터로 영화나 드라마 다운받아 보실때 리모콘

[125]

- 토담토담 ·

- 17.09.05. ·

- 조회 수 3491 ·

- 21 ·

황금벌레 리모컨 어플 좋고 편해요 침대에 누워서 폰으로 넘기거나 되감고 정지시키고 도움되셨담 추천 부탁드려요 ㅎㅎ

-

로지텍마우스

[56]

- 라이추 ·

- 17.06.26. ·

- 조회 수 2055 ·

- 1 ·

제가쓰고있는 로지텍 m305라는 무선마우스 입니다 저 빨간 원을 보시면 휠양쪽으로 화살표가 있는데요 휠을 위아래로 굴리는거 외에도 좌우로 움직일수있어요 저 휠을 좌우로 움직이는 동작에...

-

GTX 1070 INTEL CORE

[29]

- 꾸미! ·

- 17.06.18. ·

- 조회 수 1211 ·

- 1 ·

요즘에 VGA의 발전이 하루 이틀만에 급성장하는 것을 보실수가 있을텐데 요즘시세에 GTX1000 번 이상으로 올라가도 거뜬히 중고가격으로는 10만원까지도 구할수있습니다. 하지만 가장 최신버전인...

-

이브이 진화방법 추가

[42]

- nalra ·

- 17.02.20. ·

- 조회 수 12356 ·

- 1 ·

이브이 진화방법 추가(에브이, 블래키) 에브이 - Sakura 블래키 - Tamao 추가 : 제 경험상 다른 진화 방법들처럼 이름별로 첫 1회만 적용이에요. 좋은 이브이로 좋은 진화체 얻으시길! * 확정 진...

-

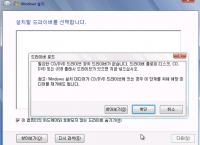

카비레이크에 윈도우7 설치가능합니다

[18]

- kabyi7 ·

- 17.01.25. ·

- 조회 수 10991 ·

- 0 ·

다만 마소에서 윈도우10만 밀고 있기에 대부분의 싸이트에서 윈도우10만 가능하다고 합니다. 하지만 이번에 해외나 국내에서 테스트한 영상으로는 윈도우7도 설치가 가능합니다. 다만 윈도우10을...

-

가격대 괜찮은 게이밍 노트북!

[20]

- 카카로톳 ·

- 16.12.21. ·

- 조회 수 3185 ·

- 0 ·

지포스gtx960m // 메모리 8기가 // 쿼드코어 cpu 면 오버워치는 상옵 이상 가능하며 롤과 피온3는 풀옵에서 렉없이 즐길 수 있습니다. 빠른 속도를 위해 SSD는 장착하는 것이 좋아 ssd가 장착된 ...

-

블루스크린이 자주 뜰때

[18]

- yosiro ·

- 16.11.07. ·

- 조회 수 2089 ·

- 0 ·

블루 스크린이 자주 뜰때는 컴퓨터 내장에 램메모리 모듈을 뺐다가 청소해 주세요.

-

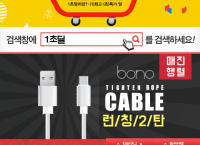

보노 퀵차지 숏케이블 대박상품

[1]

- 니니니니니케이 ·

- 16.10.14. ·

- 조회 수 2589 ·

- 0 ·

http://www.wemakeprice.com/deal/adeal/1493065/ 고속 충전 모두 구매합시다 990원은 거져먹는거죠 두개씩 사달라고 하는거보면 홍보로 뿌리는거로 보고 있습니다

-

YouTube에서 자신이 업로드한 동영상을 최상의 화질로 인코딩시키는 방법

[4]

유튜브의 화질은 업로드 이후에 1080p 이하와 1440p 이상, 그리고 H.264 (레거시 코덱)와 VP9 (차세대 코덱)에 의해 변수가 존재합니다. 1440p 이상은 단위시간 당 픽셀에 대한 비트레이트 배분...

-

QHD모니터에서 4개화면으로 나오는 현상 + 케이블 종류

[7]

- 쭈형 ·

- 16.05.11. ·

- 조회 수 7558 ·

- 0 ·

요즘 백수라 주식카페에 심심풀이로 올렸던 글인데 생각보다 많은분들이 같은 문제로 골치썩고있는거 같아 공유합니다. 지금은 아니더라도 QHD모니터가 많이 보급되면 분명 유행처럼 같은 증세...

-

유료 폰트가 5월부터 연단위 판매로 바뀝니다. 주의바랍니다.

[3]

- 쿨라좋아 ·

- 16.05.11. ·

- 조회 수 3264 ·

- 0 ·

모르는 분들에게 도움이 될 듯 하여 적어봅니다. 대부분의 폰트 회사들의 유료 폰트가 5월부터 연단위 판매로 바뀝니다. (1년 단위로 계약하여 사용) 폰트 저작권을 일임받은 로펌에서 호시탐탐...

-

토렌트 사용자 대상 저작권 합의금 장사는 위법이랍니다

- N-OOS ·

- 16.04.14. ·

- 조회 수 3588 ·

- 0 ·

토렌트로 받는게 대부분 불법이긴한데... 문제는 일부러 공유를 걸고.. 이걸 공유해서 받아가게되는 사람들을 악의적으로 소송건다는 명목하에 합의금을 뜯어가는 경우가 많아지고 있는데... 그...

-

화면 캡쳐, 녹화 방법

[1]

- 알고사 ·

- 16.04.03. ·

- 조회 수 14236 ·

- 2 ·

■목차 1. 화면 녹화 (가장추천) 2. 페이지 PDF로 저장 (추천) 3. 알툴바로 캡쳐방법(추천) 4. 브라우저에서 캡쳐방법(비추천) * 핸드폰 구매할때 아래와 같이 필히 제품 페이지를 캡쳐해두세요.(...

-

컴퓨터 느려졌을때

[1]

- 에밀리야넨코 ·

- 16.03.29. ·

- 조회 수 7262 ·

- 0 ·

컴퓨터느려젔을대 싸용하는 무료 프로그램입니다 하드디스크최적화 한번만하셔도 많이 빨라집니다. 링크따라 가셔서 설치 하시면 됩니다. 악성코드없고 유료결제없습니다. 믿고쓰세요.

-

pdf 파일 변환하는 사이트

[2]

- hitazo ·

- 16.03.29. ·

- 조회 수 4495 ·

- 0 ·

https://smallpdf.com ppt, word, excel 등의 문서를 pdf로 변환, 비밀번호 풀기, 합치기, 나누기 등 pdf와 관련된 다양한 기능을 제공하는 사이트입니다.

-

구글,6년간 SSD를 사용하여 얻은정보 입니다

- 골대맞추기 ·

- 16.03.29. ·

- 조회 수 2794 ·

- 0 ·

2차 출처는 클리앙 http://www.clien.net/cs2/bbs/board.php?bo_table=news&wr_id=2131413 구글이 6년간 데이터센터에서 수많은 SSD를 사용하면서 얻은 정보를 공개하였습니다.6년간 10여...

-

이거 저만몰랐나요??? 인터넷탭켜기

- 레알나미 ·

- 16.03.29. ·

- 조회 수 2221 ·

- 0 ·

3. If you accidentally close a tab, CTRL+SHIFT+T reopens it. 인터넷 탭을 실수로 끄면 CTRL+SHIFT+T를 누르면 다시 열릴 것이다 검색하다가 찾았네요.....

-

PC그램 (스카이레이크 기반) 노트북에서 windows7 설치

[1]

- 뿡뿡대왕 ·

- 16.03.29. ·

- 조회 수 7258 ·

- 0 ·

저렴하지만 쓸만하다고 생각해서 LG PC그램 15.6" 노트북을 구매했습니다. (15ZD960-GA~~) 한마디로 윈도우7이 설치되지 않습니다. -_-; 원인: 대부분 USB CDROM이나 부팅메모리로 설치를 ...

-

크롬 사용자 분들 꿀팁

[1]

- 굿바이리무버 ·

- 16.03.29. ·

- 조회 수 2681 ·

- 0 ·

크롬 확장프로그램 Chrome Currency Converter 화면에 $로 표기 되어있는 부분이 있으면 사진과 같이 $를 자동으로 \으로 환율적용하여 표시하여 줍니다. 링크로 들어가시면 설치 페이지 ...

-

영문 키보드 한영키 및 한자키 적용

- 쿤이쿤 ·

- 16.03.29. ·

- 조회 수 7712 ·

- 0 ·

기계식 키보드의 경우 한자키 및 한영키 적용이 인식이 안될 경우가 가끔있습니다. 키보드의 문제라기 보다는 기존에 사용하던 키보드 설정값 차이 때문인 경우가 많아 레지스트리 수정 파일 ...

[AD] 온라인 아이큐 테스트 (2023) - 한국인 평균 IQ 106